Gedaan,

maar als ik het een naam geef en opsla verschijnt er niks in die betreffende map. Wat gaat er niet goed?

Gedaan,

maar als ik het een naam geef en opsla verschijnt er niks in die betreffende map. Wat gaat er niet goed?

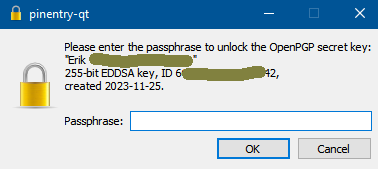

Na drukken op opslaan moet je wel nog je passphrase van het betreffende cerificaat juist opgeven, niet leeglaten

Waar doe ik dat? Ik kan alleen een map uitkiezen,een bestandsnaam invullen en opslaan. Dan verschijnt er niets meer waar ik iets kan invullen.

Dat is er raar, na drukken op ‘opslaan’ hoort er een extra schermpje te openen waar je je passphrase hoort in te vullen. Is dat noiet achter een ander scherm verborgen?

Op het moment als ik opslaan kies vraagt hij er om.

Ook het bestand, had al een naam dat gelijk aan de id is.

Bij mij niets van dat alles, geen extra pop-up en niets van te voren ingevuld, terwijl ik de sleutel wel heb geselecteerd.

Dan maar even in de handleiding van Kleopatra gekeken bij “Een sleutel intrekken”. Daar werd aangegeven om “KGpg” te gebruiken en daar bij “Sleutels → Sleutel intrekken” de sleutel intrekken. KGpg geïnstalleerd en dat opgezocht.

KGpg weer afgesloten.

Oké, ik zie nu hoe dat moet. Hoeft nu niet ingetrokken te worden, ik kan het toepassen en de eventuele vervolgstappen dan uitvoeren als het nodig is.

En toen KGpg weer proberen op te starten, maar dat lukt niet!

Dan maar eerst een rondje met het hondje.

In ieder geval, dank maar weer voor de reacties!

Het idee is dat je dat intrekbestand gewoon klaar hebt liggen. Voor het geval er iets mis is met je sleutels of wat dan ook.

Ik denk dat KGpg geen bestand aanmaakt maar het intrekken direct regelt. Maar dat is niet echt de bedoeling.

Ja, ik dacht precies hetzelfde, bedankt voor je reactie, dat is nu dan bevestigd.

Er zit wel een cache op het wachtwoord, default is 300 seconden.

Dit voorkomt dat je heel vaak je wachtwoord moet gebruiken.

Eerder had ik een PGP sleutel in de webmail van Freedom aangemaakt, zit dus aan mij freedom e-mail. Daarna heb ik via Kleopatra een sleutelset aangemaakt voor de e-mail op mijn eigen domein. En die gepubliceerd. Toen heb ik vanaf het freedommailadres een versleutelde testmail gestuurd naar het adres van mijn domein.

mijnnaam@freedom.nl naar mijnnaam@mijndomein.nl

In het opstelvenster van freedom aangevinkt dat ik het bericht wilde versleutelen. Bij verzenden wordt dan opgemerkt dat de public key van mijnnaam@mijndomein.nl nog niet bekend was bij freedom. Die op het web laten zoeken en daar kwam hij. Dat bevestigd en toen dat rond was kon de mail verstuurd worden. Ik moest geloof ik mijn passphrase invoeren daarvoor. De public key werd toen ook opgenomen in Kleopatra waarmee ik dus de keyset voor mijnnaam@mijndomein.nl heb aangemaakt.

Dat werkt dus.

Als je de pass moet gebruiken voor een pub key.

Heb je waarschijnlijk de sleutel ondertekend met jouw default key om hem te vertrouwen.

Als je die dan weer exporteert, blijft die handtekening er aan hangen.

Grote bedrijven doen dit ook. Sleutels worden door een hoofd sleutel getekend.

Als je een setje geheim+publiek importeert gebeurt dat niet.

Dit begrijp ik niet zo goed, zal het even op me in laten werken. Ik zou niet weten of het de default key is,weet geen eens dat die er ook is. Er gebeuren dan dingen di eik niet doorheb.

In deze post omschrijf ik van wat ik nu begrijp van het WAAROM, WAT en HOE van PGP en hoe een keypaar aan te maken en te gebruiken met de webmail van Freedom. In een volgende post zal ik dat doen voor het werken met Thunderbird. Daarbij maak ik dankbaar gebruik van de inbreng hierboven. Graag feedback, want de opzet is dat het een kloppend geheel wordt.

Voor wie schrijf ik dit

Voor mezelf, omdat als ik iets uitleg, ik het heel goed moet begrijpen en dat wil ik. Maar ook voor de groep waartoe ik behoor. Ik leg mijn vrienden en kennissen veel uit als het om pc dingen gaat, ik ben ze net een paar stapjes voor.

Wie zijn dat?

Geboren in de jaren ‘50 en begin ‘60. Op school waren er nog geen computers, het rekenmachientje deed net zijn intrede. In het werk werd de pc niet of mondjesmaat gebruikt en men heeft geen of heel lang geleden een computercursus gevolgd in een buurthuis. Thuisgebruik van de pc is hooguit een of twee uur per dag en beperkt zich tot mailen, beetje websites kijken via een browser, hun bankzaken en soms iets maken in Word of LibreOffice Writer. Sommige kijken ook tv via de browser. Staat na een update een icoontje op een andere plek, dan raken ze in de war.

Men leest Trouw, de Volkskrant of NRC en is zich bewust aan het worden van de PC criminaliteit. Men zal niet meer zo snel op een link in een mailtje klikken. Men zet ook vraagtekens bij het oprukken van de ‘dozen’ in het buitengebied vol servers voor ons cloud gebruik.

Op de pc draait meest Windows en men werkt met Microsoft Office, gebruikt WhatsApp op de telefoon omdat dat zo handig is, maar beeldbellen doen ze liever niet. Dat WhatsApp ook in de browser kan, dat weten ze niet. Op de pc overal een account aanmaken doen ze liever niet, maar helaas, vaak ‘moet’ dat wel. Overal zo maar hun e-mailadres achterlaten doen ze eigenlijk ook liever niet. Ze hebben wel eens van Linux gehoord, maar dat is voor de meesten een stap te ver.

Hun geld loopt via de oude Postgiro nu ING, ASN of Triodos. Dat ze daar ook de telefoon bij nodig hebben, hebben ze maar geaccepteerd.

Ik leg de dingen aan hen uit middels wat er in de software wordt aangeboden. In dit geval is dat een Freedom mailaccount en de webmail van Freedom en een account in Thunderbird. Is in die programma’s geen functionaliteit voor iets, dan ga ik daar niet op in. Er wordt alleen gewerkt met wat ze aan functionaliteit tegenkomen in hun dagelijkse handelingen op de pc.

Let wel, velen gebruiken Microsoft software, dus ook de browser Edge en het mailprogramma Outlook. Dat gebruik ik niet, kan er ook niets over vertellen.

Wel zal ik na de behandeling van PGP in Thunderbird ook kijken of ik iets kan toevoegen als er met Gmail wordt gewerkt.

Waarom

Waarom zou ik mijn e-mail willen versleutelen.

Omdat ik wil dat alleen de ontvanger van mijn mail het bericht kan lezen en niemand anders.

Dat versleutelen gebeurt met een code. De ontvanger dient het te kunnen ontcijferen dus heeft die code nodig. Daar is het “sleutelpaar” voor. Een publieke sleutel en een privé sleutel (‘secret key’). Naast de publieke en privé sleutel moet je nog een ding hebben om de mail te lezen: De passphrase (wachtwoord).

Er is maar één juiste opslagplek voor de passphrase: in de hersenen van de eigenaar van de privé (en publieke) sleutel. Bovendien moet die passphrase niet te raden zijn. Deze drie tezamen maken je in staat versleutelde mail te lezen. Je stuurt jouw publieke code mee of die geef je eerder eventueel via een ander medium of je zet het op een zogenaamde “keyserver”. De ontvanger kan dat bericht dan alleen lezen als hij als ontvanger zijn eigen privé key heeft, zijn passphrase en de publieke key van de zender.

Daar zijn verschillende methodes voor. Ik beschrijf er twee welke ik sinds kort gebruik. Een op mijn webmail toepassing van Freedom en één op mijn laptop met een programma los van mijn e-mail programma dat ik gebruik.

De mogelijkheid om het in de webmail toe te passen wordt als minder ‘veilig’ ervaren omdat je gegevens op een server in de cloud staan, ook het wachtwoord dat je gebruikt voor het key-paar.

Wil je op save spelen, dan hou je het op je eigen computer met bijvoorbeeld de programma’s Thunderbird, Kleopatra en of KGPG.

Mailen van een versleuteld bericht via webmail van Freedom.

Freedom biedt de mogelijkheid jouw mail in een webmailtoepassing te gebruiken. Die is gebaseerd op Roundcube.

Open je mail daar en ga naar Instellingen > PGP sleutels. Door in het rechterdeel op “Nieuw” te klikken wordt een sleutelpaar aangemaakt.

Kies je beveiligingsniveau (hier is de zwaarste gekozen) en voer jouw wachtwoord in, liefst een niet te raden volledige zin (pass phrase). Deze heel goed bewaren en nergens opslaan!

Zo ziet het eruit:

Wil je nu een versleutelde mail naar iemand sturen, dan dien je in het opstelvenster van de e-mail rechts aan te vinken dat je dat wil.

Bij drukken op verzenden wordt eerst om jouw wachtwoord (pass phrase) gevraagd.

Daarna zoekt het programma de key van de ontvanger. Heb je die nog niet dan biedt het programma jou de mogelijkheid om die te zoeken. De kans is groot dat de ander zijn sleutel heeft gepubliceerd op een keyserver. Geef aan dat het programma daar kan zoeken.

Als er een sleutel gevonden is krijg je een pop-up met de vraag om de key te importeren:

Als die geaccepteerd wordt krijgt de ontvanger de mail. Als hij die opent dan vraagt zijn mailprogramma om zijn wachtwoord (pass phrase) voor zijn key’s in te voeren. Als dat gebeurd is wordt de mail leesbaar geopend.

Let wel: als de ontvanger geen key-paar en pass phrase heeft kan de mail niet versleuteld verzonden worden.

MAAR

Bij lukte het bij een tweede poging met het apart hiervoor aangemaakte e-mailadres niet, ik kreeg toen dit scherm:

Tot zover.

De gebruikte keyserver: https://keys.openpgp.org

Edit 3 op 26 dec 2023 18:50:

Welke keyserver het is, zie ik ook niet.

Ik kan ook geen sleutels vinden in de webmail van mensen die elders wel zichtbaar zijn.

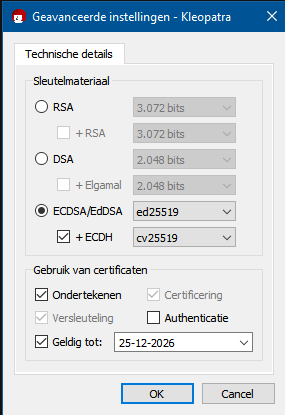

Sleutels zonder einddatum ben ik ook geen fan van.

Sinds kort ook geen fan meer van RSA.

En de 2048 lengte gebruik ik al jaren niet meer.

![]() Goed startverhaal.

Goed startverhaal.

Hoe en/of precies met verloopdatum van welke sleutel lengte en type-codering en zelfs wachtwoord en/of intrekbare certificaten, is een verhaal voor daarna. Dingen kunnen bijzonder complex worden (gemaakt). Zie ook: [Pretty Good Privacy - Wikipedia]

Maak wel duidelijk in uitleg dat de publieke en privé sleutel een bijbehorend setje vormen.

De eerste kan verspreid worden en met de private key ontcijfert iemand de inkomende data die met dus de bijbehorende publieke sleutel daarvan zijn gecodeerd.

Probleem met sleutels uit het zicht op andermans servers - zoals Freedom - is dat iemand anders daar kennis van kan nemen.

Strikt genomen geldt dat ook voor de applicaties. Iemand die gebruik maakt van encryptie moet “vertrouwen” dat de gebruikte applicatie en technieken, in beheer bij/van anderen, geen data kan/gaat/zal lekken.

Dank.

Naar ik me kan herinneren werd mij bij het aanmaken het sleutelpaar in de Freedom webmailomgeving niet gevraagd naar de eindtijd. Kan daar dus het onderscheid niet maken. Ik dacht in Thunderbird of Kleopatra wel.

Wordt aan gewerkt.

Checkt en klopt, Freedom heeft dat niet laten implementeren.

Op de commando regel krijg je bij maken van sleutelpaarjes de vraag hoelang de boel geldig moet zijn. ook kunje de opslag daarna beschermen met een wachtwoord.

Hier een voorbeeldje dat ik ter illustratie neerzet:

gast@sh67:~$ gpg2 --full-gen-key

gpg (GnuPG) 2.2.4; Copyright (C) 2017 Free Software Foundation, Inc.

This is free software: you are free to change and redistribute it.

There is NO WARRANTY, to the extent permitted by law.

Please select what kind of key you want:

(1) RSA and RSA (default)

(2) DSA and Elgamal

(3) DSA (sign only)

(4) RSA (sign only)

Your selection? 1

RSA keys may be between 1024 and 4096 bits long.

What keysize do you want? (3072)

Requested keysize is 3072 bits

Please specify how long the key should be valid.

0 = key does not expire

<n> = key expires in n days

<n>w = key expires in n weeks

<n>m = key expires in n months

<n>y = key expires in n years

Key is valid for? (0) 2

Key expires at wo 27 dec 2023 19:52:16 CET

Is this correct? (y/N) y

GnuPG needs to construct a user ID to identify your key.

Real name: freedom

Email address: mijnmail@freedom.nl

Comment: testje

You selected this USER-ID:

"freedom (testje) <mijnmail@freedom.nl>"

Change (N)ame, (C)omment, (E)mail or (O)kay/(Q)uit? O

We need to generate a lot of random bytes. It is a good idea to perform

some other action (type on the keyboard, move the mouse, utilize the

disks) during the prime generation; this gives the random number

generator a better chance to gain enough entropy.

We need to generate a lot of random bytes. It is a good idea to perform

some other action (type on the keyboard, move the mouse, utilize the

disks) during the prime generation; this gives the random number

generator a better chance to gain enough entropy.

gpg: key 28C95E0631DEF07B marked as ultimately trusted

gpg: directory '/home/gast/.gnupg/openpgp-revocs.d' created

gpg: revocation certificate stored as '/home/gast/.gnupg/openpgp-revocs.d/133F754E29F32AFD2044333628C95E0631DEF07B.rev'

public and secret key created and signed.

pub rsa3072 2023-12-25 [SC] [expires: 2023-12-27]

133F754E29F32AFD2044333628C95E0631DEF07B

uid freedom (testje) <mijnmail@freedom.nl>

sub rsa3072 2023-12-25 [E] [expires: 2023-12-27]

Doet mij er aan herinneren dat ik een belangrijke mededeling in het begin dien te plaatsen.

Dit is een handreiking aan / voor beginners.

Wat bedoel je hiermee? Wat doe je “op de commando regel”? Welke opdracht gaat het om?

Hier ziet het zo uit.

Deze instelling is, default.

Hier mis een heel essentieel deel van het PGP concept: naast het de publieke en een privé sleutel moet je nog een ding hebben om de mail te lezen: De passphrase.

Er is maar één juiste opslagplek voor de passphrase: In de hersenen van de eigenaar van de privé (en publieke) sleutel. Bovendien moet die passphrase niet te raden zijn.