Bedoel je dit:

???

Bedoel je dit:

???

Ja dat ‘wachtwoord’ dat beter een hele zin is (passphrase) is een essentieel onderdeel om een encrypted mail te lezen, naast je eigen privé sleutel (= ‘secret key’).

Met o.a. de gpg of de uitgebreidere “gpg2” opdracht, maak je op je werkstation een sleutelpaar dat je vervolgens kunt gebruiken zoals importeren in je mailprogramma zoals bv Thunderbird.

Zie ook: GnuPG - What’s new in 2.1

Dat is vooral wat iemand ermee doet of van wil.

Een aantal van mijn keys hebben geen wachtwoord omdat ik het niet “wil” (hoeven) onthouden in het te kleine hoofd. De private key dan zorgvuldig & beperkt opgeborgen.

Ik wist niet dat dat kon.

Is het ook mogelijk om met zo’n keypair zonder passphrase een public key te tekenen?

Dat zou zo’n handtekening veel minder waard maken voor mij, maar vraag me af of dat dan zichtbara is als eigenschap van de handtekening.

Het “wachtwoord” is alleen van belang voor beveiligd beheer door de eigenaar van de sleutel en heeft verder geen relatie in het toepassen daarvan.

desgewenst kan een sleutel al of niet worden voorzien van een wachtwoord, bv het commando:

gpg --edit-key XXXX (… is de sleutel identificatie)

en dan in die modus het subcommand “passwd” gebruiken.

indien er wachtwoord is, zal daarom worden gevraagd. Bij initiële aanmaak of door met “passwd” te bewerken, zal worden gevraagd om (een ander) wachtwoord in te geven of blanco door gewoon (twee keer) enter geven.

gpg> help

quit quit this menu

save save and quit

help show this help

fpr show key fingerprint

grip show the keygrip

list list key and user IDs

uid select user ID N

key select subkey N

check check signatures

sign sign selected user IDs [* see below for related commands]

lsign sign selected user IDs locally

tsign sign selected user IDs with a trust signature

nrsign sign selected user IDs with a non-revocable signature

adduid add a user ID

addphoto add a photo ID

deluid delete selected user IDs

addkey add a subkey

addcardkey add a key to a smartcard

keytocard move a key to a smartcard

bkuptocard move a backup key to a smartcard

delkey delete selected subkeys

addrevoker add a revocation key

delsig delete signatures from the selected user IDs

expire change the expiration date for the key or selected subkeys

primary flag the selected user ID as primary

pref list preferences (expert)

showpref list preferences (verbose)

setpref set preference list for the selected user IDs

keyserver set the preferred keyserver URL for the selected user IDs

notation set a notation for the selected user IDs

passwd change the passphrase

trust change the ownertrust

revsig revoke signatures on the selected user IDs

revuid revoke selected user IDs

revkey revoke key or selected subkeys

enable enable key

disable disable key

showphoto show selected photo IDs

clean compact unusable user IDs and remove unusable signatures from key

minimize compact unusable user IDs and remove all signatures from key

Zonder wachtwoord kan iemand die de “private-sleutel” heeft (gevonden), die natuurlijk kunnen gebruiken of zo je wilt, misbruiken.

Dus goed opletten dat je de (private) “sleutelwaarde” niet laat rondslingeren. Veel van mijn “sleutels”, verlaten sws nimmer het beveiligde pand. Alleen (privé)sleutels die ik fysiek buitenhuis of elders (her)gebruik, voorzie ik van een wachtwoord.

Ik heb dat ook wel eens gedaan. Sleutelpaar zonder wachtwoord.

De dubbele sleutel heb ik in GPG niet meer gezien.

Daarmee kon je iets versleutelen dat met 2 sleutels geopend moest worden.

Voor een bestand, dat meer personen dwingt samen te werken.

PGP disk is ook uitgestorven, kwam in oude backup nog wel van die bestanden tegen.

Naast het wachtwoord is het ook verstandig om een revoke key aan te maken.

Dat kan ook, door iemand als revoker te benoemen.

Revoke keys, hebben vaak 1 karakter te veel om vergissing te voorkomen.

Die moet je er dan even in het kladblok uit halen, voor gebruik.

Heb dus de eerste post aangepast.

Mailen van een versleuteld bericht via Thunderbird.

Thunderbird biedt de mogelijkheid jouw mail versleuteld te versturen. Ook biedt het de mogelijkheid om via “Instellingen > Accountinstellingen > Het betreffende account > End-to-End versleuteling” een Open PGP sleutel toe te voegen.

Zie afbeeldingen.

Ga naar > Instellingen

Ga naar > Acountinstellingen

Ga naar > End-to-end-versleuteling & Sleutel toevoegen

Ga naar > Een nieuwe OpenPGP-sleutel maken

Ga naar > Stel geldigheidsduur in, kies Sleuteltype en Sleutelgrootte.

Ga naar > Sleutel aanmaken

Ga naar > Bevestigen

Let wel! Er is geen pass phrase gevraagd!

De bevestiging.

Als je het op een Keyserver wilt hebben: klik op Publiceren.

En de bevestiging.

De bevestiging per e-mail.

Ik heb hier aangegeven dat Versleuteling voor nieuwe berichten standaard uit staat. Dat, omdat ik weinig gebruik maak van versleutelen.

Wat is hier nu mis gegaan? Er werd in dit proces niet gevraagd een pass phrase aan te maken.

Wordt eerdaags vervolgd met het versturen van een versleuteld bericht via Thunderbird.

Dat wachtwoord komt alleen als je een sleutel voor een Alias aan maakt.

Ik maak gewoon de sleutel in Kleopatra.

En importeer die op de alias in TB.

Kan prima en is dan een keuze van (deze) Thunderbird.

De password functie kan wel worden gezet met PGP/GPG.

TB kiest er dan (ergens logischerwijs) voor dat niet te doen…

Is ook wat lastig want bedenk hier dat mailprogramma’s anders jou als gebruiker, voortdurend om dat wachtwoord moet(en) gaan vragen.

Ah, een Alias, dat is nieuw voor mij. Ik gebruikte een onlangs nieuw aangemaakt e-mailaccount op het domein met mijn naam. Dat is naar mijn idee geen alias maar een echt nieuw e-mailadres.

Verwarrend voor mij, ik zal eens gaan uitzoeken wat en hoe rond een Alias.

Zal dan ook een beschrijving maken van versleutelen met het aanmaken van een sleutelpaar via Kleopatra. Het lijstje wordt zo lang ![]()

Vind ik ook verwarrend. In de beschrijving van het versleutelen hebben ze het over het belang van de pass phrase en bij het aanmaken van zo iets in Thunderbird komt het dan niet voor.

Ik zou het wel logisch vinden, gezien het belang van die pass phrase, dat Thunderbird de pass phrase vraagt. Maar goed, ik begin nog maar net met deze manier van ‘werken’.

Ben het met je eens en het is dan maar net of en hoe de “ontwikkelaar” het bekijkt.

Goed zou zijn dat ook dit een keuze zou moeten zijn van de gebruiker. Bv. vnkje: wachtwoord ja of nee met als subkeuze deze door Thunderbird te laten beheren om te onthouden of niet.

Het wachtwoordbelang is deels afhankelijk waar het (voor) wordt gebruikt.

En daar ben ik het dan weer mee eens. ![]()

Ook aan het testen met TB en de sleutels.

Wat me op valt is, dat TB het wachtwoord van de geheime sleutel in slikt.

Ik heb mijn geheime sleutel gemaakt in Kleopatra en geïmporteerd in TB

Het programma vraagt eenmalig naar het wachtwoord van de geheime sleutel.

Ik ben van vroeger gewend, dat je de levensduur van het bufferen van het wachtwoord in kunt stellen.

Ook blijkt uit het testen, dat bij de uitgaande mail de publieke sleutel meegestuurd wordt.

De sleutel publiceren is dus niet noodzakelijk in veel gevallen.

Er zwerven ook nog oude publieke verlopen sleutels op servers inclusief pasfoto.

Dat was jaren terug een nieuwe feature, die veel mensen even geprobeerd hebben.

Die raak je nooit meer kwijt.

Bovendien gebruiken spammers de database ook.

Sommige keyservers zijn met wildcard te benaderen.

Nou, even over de betrekkelijkheid van “PGP/GPG versleutelen”.

Iemand die dit draadje leest heeft mij gemaild op het e-mailadres dat ik gebruikt heb in de beschrijving van het versleutelen in Thunderbird. Daar was toch nog op één afbeelding het e-mailadres zichtbaar (nu niet meer).

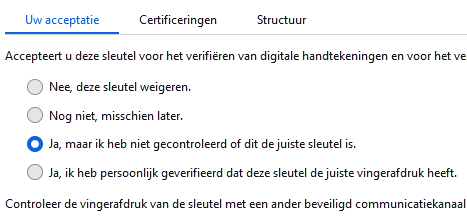

Het was een versleuteld bericht, ik kon het gewoon lezen. Niks geen pass phrase, niks geen eigen geheime sleutel aanvinken of iets van dien aard. Zijn public key was in de mail toegevoegd en die heb ik gewoon geïmporteerd. Daarbij gewoon ja geantwoord op de vraag of ik gecontroleerd had of die sleutel echt bij die persoon vandaan kwam.

Het daadwerkelijk versturen van versleutelde mail uit Thunderbird en het ontvangen van versleutelde mail in Thunderbird.

Mail van Thunderbird 2 webmail.Freedom

In Thunderbird opstellen, aangeven dat je wilt versleutelen en verzenden: Hier wordt geen pass phrase gevraagd voor het account waarmee de mail wordt verstuurd. Er wordt ook niet gevraagd of de publiek sleutel meegestuurd dient te worden.

Edit een uur later: Let wel, de versleutelde mail wordt gestuurd van account 2 in Thunderbird naar een e-mailaccount in webmail.freedom dat eerder een versleutelde mail van account 1 in Thunderbird heeft ontvangen. Blijkbaar mag dat in Thunderbird uitgewisseld worden tussen de e-mailaccounts en wordt niet meer gevraagd naar beveiligingsonderdelen van de accounts.

Ontvangen in webmail.freedom: Hier wordt wel de pass phrase gevraagd van het e-mailaccount waarin de mail wordt ontvangen.

Mail wordt dan direct geopend. Mail is leesbaar.

En je kunt de meegestuurde public key importeren. (de goede lezer merkt op dat er niets geïmporteerd is. Klopt, dat had ik in een handeling voordat de screenopnemer aanstond al gedaan.)

Mail van webmail.Freedom 2 Thunderbird

In de webmail van Freedom het opstellen van de mail, rechts aangeven van het ondertekenen, versleutelen en meesturen key.

Er wordt om de pass phrase gevraagd van het account waarmee de mail verzonden wordt.

Het ontvangen van de versleutelde mail in Thunderbird. Niks geen pass phrase gevraagd. Mogelijkheden tot controleren en het importeren van de public key van de verzender kun je doen door rechts op OPEN PGP te klikken.

P.S.

Binnenkort volgt een beschrijving van een sleutelpaar aanmaken in Kleopartra en importeren in Thundebird en het verzenden van de versleutelde mail.

P.S.2

Een edit gedaan onder de eerste afbeedling.

Dat maakt je een onbetrouwbare ondertekenaar van andermans sleutels.

Je zal toch zekerder willen weten of die public key echt van hem is. Op zijn minst door de fingerprint van de ontvangen public key te verifieren bij de verzender van die public key via een ander communicatiemiddel.

@PeterB Helemaal mee eens, maar ik kan me niet herinneren dat mij zoiets serieus werd voorgelegd. Het werd wel genoemd, maar welke stappen ik dan moet ondernemen werd mij niet duidelijk.

Ook na jouw opmerking zou ik niet meteen weten hoe ik de fingerprint van de ontvangen public key kan controleren. Toen ben ik doorgegaan.

Ik vind eigenlijk dat ik dan niet door zo mogen gaan. De mail zou dan onversleuteld dienen te blijven.

De PGP versie in Thunderbird kent daar een oplossing voor.

Deze opties zaten ook in de oorspronkelijke PGP

Kleopatra kent dit niet meer. Ultiem is de enigste keuze.

Wel is er een vinkje dat je de certificering niet kunt exporteren.